Les cyberattaques évoluent à une vitesse fulgurante et les méthodes traditionnelles de protection peinent à suivre le rythme. Chaque jour, des milliers d'entreprises subissent des tentatives d'intrusion, des vols de données ou des attaques par ransomware. Face à cette menace grandissante, l'intelligence artificielle s'impose comme la solution incontournable pour sécuriser vos systèmes informatiques. Grâce au machine learning, les outils de cybersécurité peuvent désormais analyser des millions d'événements par seconde et repérer instantanément les comportements suspects. Cette technologie révolutionnaire transforme radicalement la manière dont nous protégeons nos données sensibles.

Le machine learning offre une capacité unique : apprendre continuellement des nouvelles menaces pour mieux les anticiper. Contrairement aux antivirus classiques qui s'appuient sur des bases de signatures connues, ces systèmes intelligents détectent même les attaques jamais vues auparavant. Ils scrutent chaque activité réseau, identifient les anomalies et réagissent en temps réel pour bloquer les intrusions. Pour les entreprises comme pour les particuliers, comprendre comment fonctionne cette technologie devient essentiel. Découvrez comment l'IA révolutionne la cybersécurité et protège efficacement votre environnement numérique contre les menaces modernes.

Les fondamentaux du machine learning appliqués à la cybersécurité

Le machine learning transforme radicalement la manière dont nous protégeons nos systèmes informatiques. Cette technologie permet aux ordinateurs d'apprendre à partir de données sans être explicitement programmés pour chaque situation. Dans le domaine de la cybersécurité, cette capacité d'apprentissage automatique offre une réponse adaptative face à l'évolution constante des menaces. Les systèmes traditionnels s'appuient sur des signatures connues de virus, tandis que le machine learning identifie des schémas comportementaux suspects. Cette approche proactive détecte même les menaces inconnues auparavant. Les algorithmes analysent des millions d'événements en temps réel, repérant ainsi les anomalies qui échapperaient à l'œil humain.

Les algorithmes d'apprentissage automatique au service de la détection

Plusieurs types d'algorithmes jouent un rôle clé dans la détection des cyberattaques. Les réseaux de neurones artificiels imitent le fonctionnement du cerveau humain pour identifier des patterns complexes. Les arbres de décision segmentent les données en catégories distinctes selon des critères précis. Par ailleurs, les algorithmes de clustering regroupent les événements similaires pour faciliter l'analyse. Ces technologies fonctionnent ensemble pour créer une défense multicouche. Voici les principaux algorithmes utilisés :

- Les réseaux de neurones profonds pour l'analyse comportementale avancée

- Les forêts aléatoires pour la classification des menaces

- Les machines à vecteurs de support pour la détection d'anomalies

- Les algorithmes de régression pour prédire les risques futurs

Ces outils s'adaptent continuellement aux nouvelles menaces grâce à leur capacité d'apprentissage.

Différences entre apprentissage supervisé et non supervisé pour l'analyse des menaces

L'apprentissage supervisé et non supervisé représentent deux approches complémentaires en cybersécurité. L'apprentissage supervisé nécessite des données étiquetées préalablement par des experts humains. Le système apprend à reconnaître des menaces déjà identifiées et catégorisées. Cependant, l'apprentissage non supervisé explore les données sans classification préalable. Cette méthode découvre des menaces inconnues en détectant des comportements inhabituels. Par conséquent, elle excelle dans l'identification d'attaques zero-day jamais observées auparavant. Les solutions modernes combinent ces deux approches pour maximiser l'efficacité. L'apprentissage supervisé assure une détection fiable des menaces connues, tandis que l'apprentissage non supervisé protège contre l'inconnu. Cette synergie offre une couverture complète face aux cybermenaces actuelles.

Comment l'intelligence artificielle identifie les cyberattaques instantanément

L'intelligence artificielle révolutionne la manière dont les entreprises protègent leurs systèmes informatiques. Grâce à des technologies avancées, elle analyse des millions de données chaque seconde pour repérer les menaces avant qu'elles ne causent des dommages. Cette capacité de traitement ultrarapide permet d'identifier des schémas suspects qui échapperaient à l'œil humain. Par conséquent, les organisations bénéficient d'une protection proactive plutôt que réactive. Les systèmes intelligents apprennent continuellement des nouvelles attaques pour améliorer leur efficacité. De plus, ils s'adaptent aux évolutions constantes des techniques utilisées par les cybercriminels.

Les mécanismes de surveillance continue des réseaux informatiques

La surveillance en temps réel constitue le pilier fondamental de la cybersécurité moderne. Les outils basés sur l'IA scrutent en permanence l'ensemble du trafic réseau pour détecter toute activité inhabituelle. Ces systèmes fonctionnent 24 heures sur 24, sans interruption ni fatigue humaine. Ils collectent et analysent simultanément des informations provenant de multiples sources comme les journaux d'événements, les connexions réseau ou les transferts de fichiers. Ensuite, ils comparent ces données avec des modèles préétablis de comportements normaux. Lorsqu'une anomalie apparaît, l'alerte est immédiatement déclenchée. Cependant, la rapidité d'intervention dépend également de la qualité des algorithmes utilisés. Par ailleurs, ces mécanismes permettent de corréler des événements apparemment isolés pour identifier des attaques coordonnées complexes.

L'analyse comportementale pour repérer les anomalies suspectes

L'analyse comportementale représente une approche particulièrement efficace pour identifier les menaces sophistiquées. Elle repose sur l'établissement d'un profil de référence pour chaque utilisateur, appareil ou application du réseau. Les systèmes d'IA surveillent ensuite les écarts par rapport à ces comportements habituels. D'abord, ils enregistrent les activités normales pendant une période d'apprentissage. Finalement, toute déviation significative déclenche une investigation approfondie. Cette méthode détecte notamment :

- Les connexions provenant de localisations géographiques inhabituelles

- Les tentatives d'accès à des ressources non autorisées

- Les transferts de données anormalement volumineux

- Les modifications suspectes de fichiers critiques

- Les horaires de connexion atypiques pour un utilisateur donné

Néanmoins, cette approche nécessite un calibrage précis pour éviter les fausses alertes. Les algorithmes doivent distinguer les changements légitimes des véritables menaces. Par conséquent, l'amélioration continue des modèles reste essentielle pour maintenir une détection optimale.

Les principales menaces détectées par les systèmes intelligents

Les systèmes de cybersécurité basés sur l'intelligence artificielle excellent dans la détection d'un large éventail de menaces numériques. Ces technologies surveillent en permanence les flux de données pour identifier les comportements malveillants avant qu'ils ne causent des dommages irréversibles. Grâce à leur capacité d'analyse massive, ces outils repèrent instantanément les signatures connues et les schémas inhabituels qui échappent souvent aux solutions traditionnelles. Par conséquent, les entreprises bénéficient d'une protection renforcée contre les cyberattaques les plus sophistiquées.

- Protection cybersécurité par intelligence artificielle surveillant les réseaux en temps réel

Ransomwares, malwares et attaques zero-day sous surveillance

Les ransomwares représentent l'une des menaces les plus dévastatrices pour les organisations modernes. Ces logiciels malveillants chiffrent vos données et exigent une rançon pour les débloquer. Le machine learning détecte ces programmes en analysant leurs comportements typiques : chiffrement rapide de fichiers, modifications massives de système, communications avec des serveurs distants suspects. De plus, les malwares traditionnels comme les virus, chevaux de Troie et spywares sont rapidement identifiés grâce aux modèles d'apprentissage entraînés sur des millions d'échantillons malveillants. Néanmoins, les attaques zero-day constituent un défi particulier car elles exploitent des vulnérabilités inconnues. Heureusement, l'IA excelle dans ce domaine en repérant les anomalies comportementales inhabituelles, même sans signatures préexistantes.

| Type de menace | Méthode de détection IA | Temps de réponse moyen |

|---|---|---|

| Ransomware | Analyse comportementale du chiffrement | Quelques secondes |

| Malware connu | Reconnaissance de signatures | Instantané |

| Attaque zero-day | Détection d'anomalies | 1 à 5 minutes |

La détection des tentatives de phishing et d'ingénierie sociale automatisée

Le phishing demeure l'une des techniques d'attaque les plus répandues et efficaces. Les systèmes intelligents analysent plusieurs indicateurs pour bloquer ces menaces :

- Les adresses d'expéditeurs suspectes ou usurpées

- Le contenu des messages contenant des demandes urgentes inhabituelles

- Les liens malveillants menant vers des sites frauduleux

- Les pièces jointes potentiellement dangereuses

Par ailleurs, l'ingénierie sociale automatisée, où des bots imitent des interactions humaines pour soutirer des informations sensibles, est également détectée grâce à l'analyse linguistique et comportementale. Finalement, ces systèmes apprennent continuellement des nouvelles tactiques employées par les cybercriminels pour maintenir une protection optimale.

Avantages et limites des solutions de cybersécurité basées sur l'IA

Les systèmes de cybersécurité alimentés par l'intelligence artificielle transforment radicalement la manière dont les entreprises protègent leurs données. Ces technologies offrent des capacités impressionnantes qui surpassent largement les approches traditionnelles. Néanmoins, elles présentent également certaines contraintes qu'il convient de connaître avant leur déploiement. Comprendre ces deux facettes permet d'optimiser leur utilisation et d'établir des attentes réalistes.

- L'IA révolutionne la détection des cyberattaques mais présente des vulnérabilités spécifiques

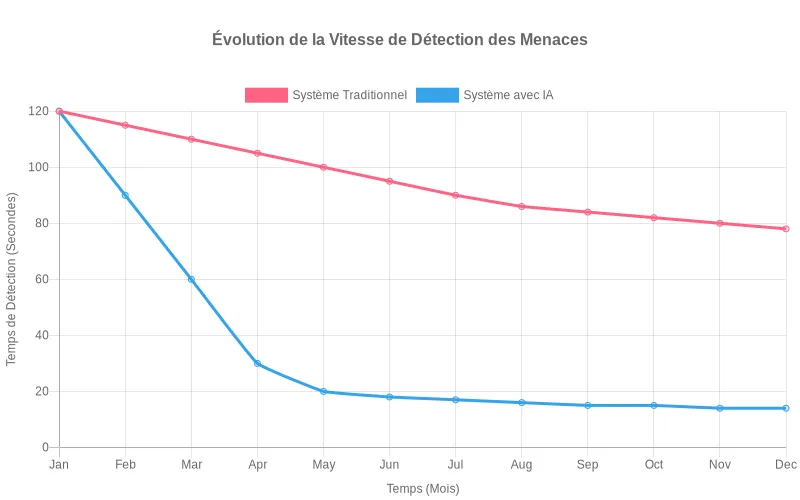

Réduction du temps de réponse face aux incidents de sécurité

L'un des atouts majeurs de l'IA réside dans sa capacité à réagir instantanément aux menaces détectées. Contrairement aux équipes humaines qui nécessitent du temps pour analyser les alertes, les algorithmes traitent des millions d'événements en quelques millisecondes. Cette rapidité permet d'isoler automatiquement les systèmes compromis avant que l'attaque ne se propage. De plus, l'automatisation des réponses libère les experts en sécurité pour qu'ils se concentrent sur des tâches stratégiques. Les entreprises constatent ainsi une diminution significative des dégâts causés par les cyberattaques. Par ailleurs, cette réactivité améliore considérablement la posture de sécurité globale de l'organisation.

Les défis liés aux faux positifs et à l'apprentissage des modèles

Malgré leurs performances, les systèmes d'IA génèrent parfois des faux positifs qui peuvent submerger les équipes de sécurité. Ces alertes erronées résultent souvent d'un apprentissage insuffisant ou de données d'entraînement inadaptées. Les principaux défis rencontrés incluent :

- La nécessité de calibrer régulièrement les modèles pour maintenir leur précision

- Le risque de manquer de vraies menaces si le système est trop restrictif

- Les coûts associés au traitement manuel des fausses alertes

- La dépendance à des données historiques qui peuvent devenir obsolètes

D'autre part, l'apprentissage des modèles exige des ressources importantes et une expertise technique pointue. Les cybercriminels développent constamment de nouvelles techniques pour contourner les défenses basées sur l'IA. Finalement, trouver le juste équilibre entre sensibilité et spécificité reste un défi permanent pour maximiser l'efficacité de ces solutions.

Mise en œuvre d'une stratégie de cybersécurité intelligente dans votre entreprise

Adopter des solutions d'IA pour protéger votre infrastructure numérique demande une approche méthodique. Avant tout, vous devez évaluer vos besoins réels en matière de sécurité. Chaque entreprise présente des vulnérabilités spécifiques selon son secteur d'activité et sa taille. Par conséquent, il faut identifier les actifs critiques à protéger en priorité. Cette analyse initiale permet ensuite de définir les objectifs précis de votre stratégie de défense. De plus, impliquer vos équipes informatiques dès le départ favorise une adoption réussie des nouvelles technologies.

- Déploiement d'une protection numérique avancée contre les cybermenaces en entreprise

Critères de sélection des outils de protection automatisés

Choisir la bonne solution nécessite d'examiner plusieurs aspects techniques et pratiques. D'abord, vérifiez la capacité de l'outil à s'adapter à votre environnement spécifique. La compatibilité avec vos systèmes actuels constitue un facteur déterminant pour éviter des complications futures. Ensuite, privilégiez les plateformes offrant une interface intuitive pour faciliter leur utilisation quotidienne. Voici les éléments essentiels à considérer lors de votre choix :

- La rapidité de détection et de réponse aux incidents de sécurité

- La qualité du support technique et des mises à jour régulières

- Le niveau de personnalisation des alertes et des règles de surveillance

- Les références clients et les certifications de sécurité reconnues

- Le coût global incluant la licence, la formation et la maintenance

| Type de solution | Convient pour | Temps de déploiement |

|---|---|---|

| Solution cloud | PME et startups | 1 à 2 semaines |

| Solution hybride | Moyennes entreprises | 3 à 6 semaines |

| Solution sur site | Grandes entreprises | 2 à 3 mois |

Intégration des solutions d'IA avec l'infrastructure de sécurité existante

L'intégration réussie repose sur une planification rigoureuse et progressive. Commencez par déployer la solution dans un environnement de test avant la production. Cette phase pilote permet d'identifier les éventuels conflits avec vos outils actuels. Par ailleurs, formez vos équipes aux nouvelles procédures pour garantir une transition fluide. Néanmoins, gardez vos dispositifs de sécurité traditionnels actifs durant la période d'adaptation. Finalement, surveillez attentivement les performances du système intelligent pour ajuster sa configuration selon les retours terrain.